E-Mails mit Enigmail und Thunderbird verschlüsseln

Zu diesem Zeitpunkt haben wir in Thunderbird das Add-On Enigmail installiert, ein eigenes Schlüsselpaar erzeugt, und den eigenen öffentlichen Schüssel sowohl in eine Datei exportiert als auch auf einem Schlüsselserver im Internet publiziert.

Damit sind andere in der Lage uns bereits jetzt verschlüsselte Mails zu senden. Ein Kommunikationspartner benötigt dafür nur ihren öffentlichen Schlüssel.

Nun wollen aber Sie einem Kommunikationspartner eine verschlüsselte Mail senden. Dafür benötigen nun Sie den öffentlichen Schlüssel (den Public Key) eben dieses Kommunikationspartners. Sofern Sie diesen Public Key nicht direkt von diesem Kommunikationspartner erhalten haben, können Sie auf öffentlichen Schlüsselservern danach suchen. Dazu benötigen Sie die Mail-Adresse Ihres Kommunikationspartner, die Sie ja aber haben. Sofern Sie den gesuchten Public Key dort finden, können Sie ihn in die lokale Schlüsselverwaltung aufnehmen und sind nun in der Lage verschlüsselte Mails an die betreffende Person zu versenden.

Public Key auf Schlüsselserver suchen und importieren

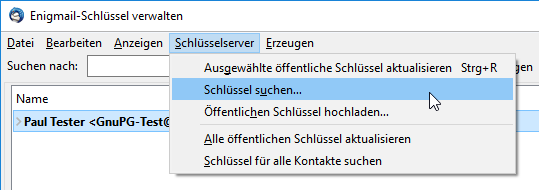

Um nach einem Public Key auf einem Schlüsselserver zu suchen, starten Sie wie gehabt die Enigmail Schlüsselverwaltung (siehe ggf. hier).

Enigmail Schlüsselverwaltung - Menüeintrag um nach Schlüsseln auf einem Keyserver zu suchen

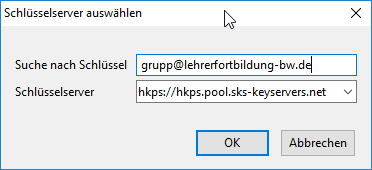

Im angezeigten Dialog geben Sie die Mailadresse der betreffenden Person ein.

Eingabe der Mailadresse für die ein Public Key gesucht wird

Sie können noch auswählen auf welchem Schlüsselserver gesucht werden soll. Die Vorauswahl mit dem Pool der SKS-Keyserver ist aber im Normalfall passend. Klicken Sie auf "OK".

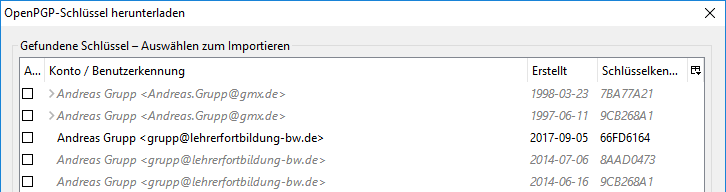

Nach einigen Momenten werden Ihnen die passenden Treffer angezeigt.

Zu einer Mailadresse auf dem Keyserver gefundene Public Keys

Die ausgegrauten Schlüssel könnten zwar auch importiert werden, sind aber entweder abgelaufen, oder für ungültig erklärt worden. Interessant sind nur die schwarz dargestellten Public Keys. Sollte es tatsächlich mehrere gültige Public Keys zu einer Mailadresse geben, ist normalerweise der neueste Key der richtige öffentliche Schlüssel.

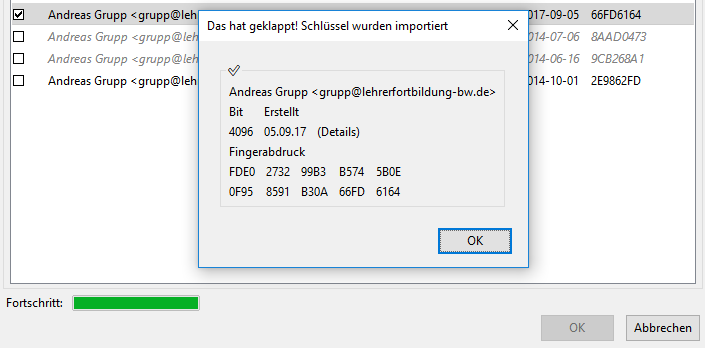

Wählen Sie den betreffenden Schlüssel aus und klicken Sie auf "OK". Der Schlüssel wird dann importiert und der Erfolg der Aktion angezeigt.

Public Key erfolgreich von Schlüsselserver importiert

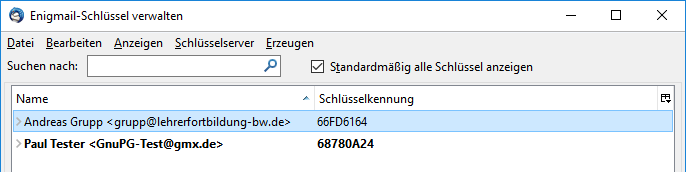

Nach dem Schließen des Dialogs sehen Sie den importierten Schlüssel auch in der Schlüsselverwaltung als eigene Zeile.

Importierter Public Key in der Schlüsselverwaltung

Hier ist übrigens auch zu erkennen, dass Schlüsselpaare in Fettdruck dargestellt werden, öffentliche Schlüssel in normalem Druck.

Verschlüsselte E-Mail erstellen

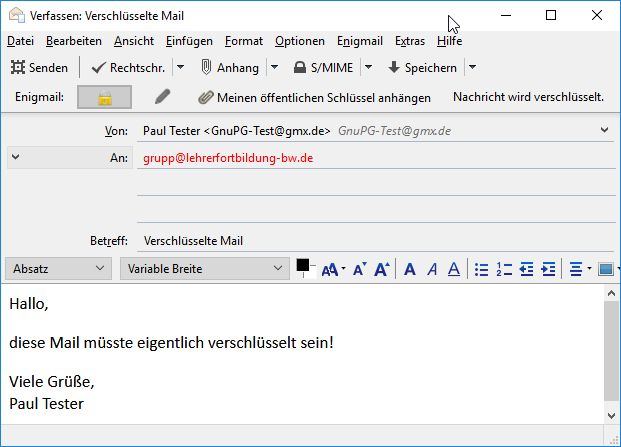

Verfassen Sie einfach einmal eine Mail an die betreffende Person, deren Public Key aber lokal in der Schlüsselverwaltung enthalten ist. Das Mailfenster sieht dabei dann so aus:

Neue Mail an Empfänger dessen Public Key verfügbar ist wird automatisch verschlüsselt

Beachten Sie die neue Icon-Leiste die von Enigmail eingefügt wird. Das erste Icon (Bügelschloss) ist aktiviert und zeigt damit an, dass die Mail vor dem Senden verschlüsselt wird. Diese Einstellung gehört zu den Standardeinstellungen die wir bei der Installation übernommen haben. Ist der Public Key aller Mail-Empfänger einer Mail vorhanden, wird die Verschlüsselung durch Enigmail automatisch aktiviert.

Das Senden der Mail erfolgt in diesem Fall durch einen Mausklick auf "Senden". Da nur der nicht geschützte Public Key des Empfängers für die Verschlüsselung benötigt wird, kann das GnuPG im Hintergrund erledigen und benötigt keinen Passphrase.

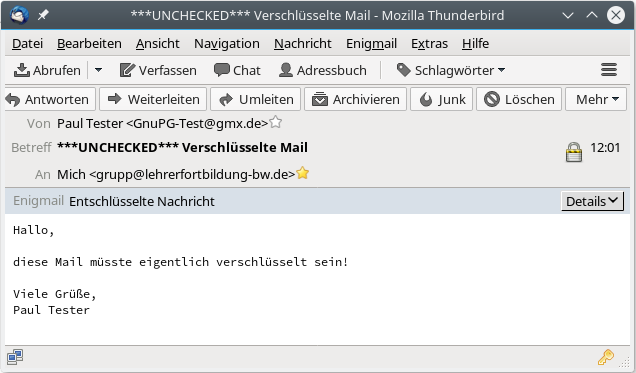

Wie sieht diese Mail nun beim Empfänger aus? Öffnet der Empfänger eine an ihn verschlüsselte Mail, wird für das Entschlüsseln der geheime Schlüssel (Private Key) benötigt. Da dieser mit einem Passphrase geschützt ist, wird der Empfänger dabei zur Eingabe des Passphrases aufgefordert. Anschließend sieht die empfangene Mail so aus:

Entschlüsselte OpenPGP-Mail beim Empfänger

Durch Anklicken des Schloss-Icons, oder des "Details"-Klappfallmenüs, sind weitere Informationen zur verwendeten Verschlüsselung einsehbar.

Man kann an dieser Stelle nun an der Verschlüsselung aber auch erst einmal zweifeln. Außer einem Schloss-Icon (zeigt die Verschlüsselung an), sowie dem Hinweis "Enigmail Entschlüsselte Nachricht", unterscheidet sich diese Mail nicht von einer unverschlüsselten Mail.

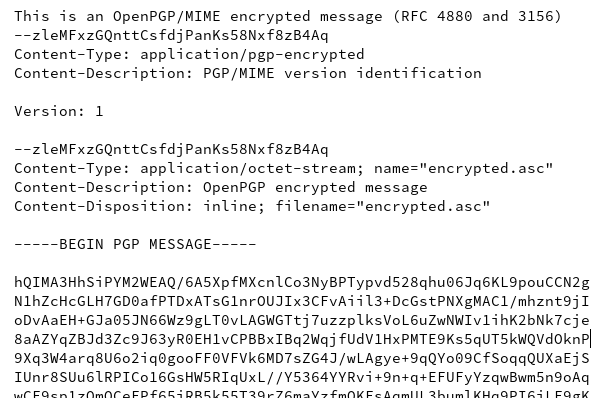

Um uns die Verschlüsselung einmal anzusehen wechseln wir in die Dateiansicht der Mail. Dort sehen wir den Quellcode der Mail bevor Thunderbird und Enigmail die Mail aufbereitet und entschlüsselt haben. Das wäre dann auch die Ansicht die ein Mailserver-Administrator sieht, wenn er illegalerweise die Mail im Dateisystem öffnet.

Dateiansicht / Quellcode einer verschlüsselten OpenPGP-Mail

Das sieht eher so aus wie man sich eine verschlüsselte Mail vorstellt! Wer das auch machen will - die betreffende Ansicht erhält man in Thunderbird über die Tastenkombination "Strg" + "U".

Signierte Mail erstellen

Bei klassischer Post unterschreibt der Absender mit seiner Unterschrift. Technisch verwendet er dafür z.B. einen Füllfederhalter. Bei E-Mails geht das natürlich so nicht.

Die asymmetrische Verschlüsselung ermöglicht aber auch eine digitale Unterschrift. Dabei wird der gesamte Mailinhalt unter Verwendung des eigenen, geheimen Schlüssels, in eine kryptographisch erstellte Signatur eingerechnet. Da nur der Absender auf den geheimen Schlüssel (Private Key) zugreifen kann, kann auch nur er die Signatur erzeugen.

Der Empfänger kann die Signatur mit dem Public Key des Absenders verifizieren (Identität des Signaturerstellers ist damit geprüft) und kann sogar kontrollieren ob die zugehörige Mail bei der Übertragung verändert wurde - die Signatur passt dann nicht mehr zur Mail.

Verfassen wir also einmal eine Mail die nur digital unterschrieben sein soll.

E-Mail die digital signiert versendet werden soll

Dabei wurde dann in diesem Beispiel die Verschlüsselung absichtlich abgeschaltet (Schloss-Icon ist nicht aktiv) und die Signatur aktiviert (Stift-Icon ist aktiv).

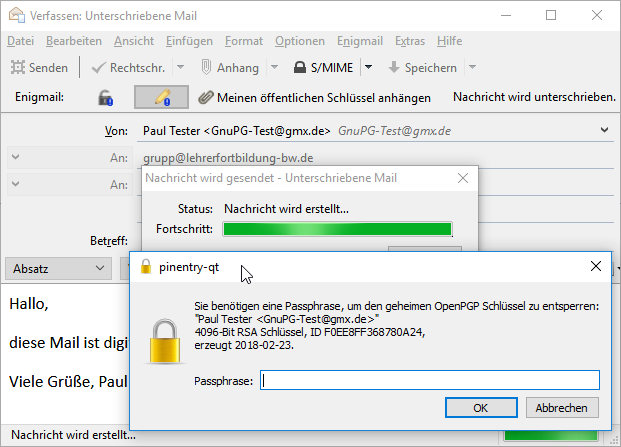

Das Absenden sieht dann so aus:

Passphrase-Abfrage für digitale Signatur

Da für die Signatur der Private Key benötigt wird, muss für dessen Verwendung der passende Passphrase eingegeben werden.

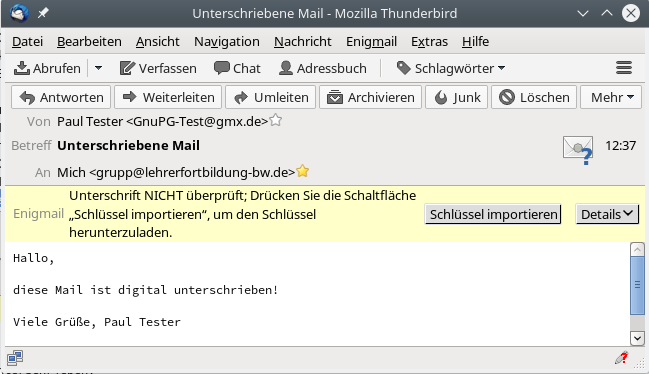

Beim Empfänger sieht eine signierte Mail dann so aus:

Signierte Mail, bei der der Empfänger den Public Key des Senders nicht hat

Thunderbird zeigt hier an, dass die Mail digital unterschrieben ist (Briefumschlags-Icon mit Fragezeichen), kann diese aber nicht überprüfen da der Public Key des Absenders nicht in der Schlüsselverwaltung des Empfängers importiert ist.

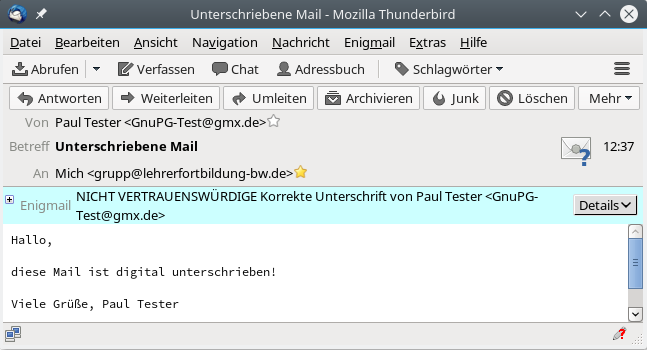

Importiert der Empfänger den Public Key des Absenders, sieht die Mail so aus:

Signierte Mail, bei der der Empfänger den Public Key des Senders in der Schlüsselverwaltung hat

Das Signatur-Icon (Briefumschlag) ist weiterhin mit einem Fragezeichen versehen, weil der Empfänger den Public Key noch nicht überprüft hat.